İnternet teknolojisinin gelişmesiyle birlikte ağlara yönelik tehditlerin sayısı giderek artmaya devam ediyor. Bu tehditler, iş süreçlerinde aksaklıklar ve veri kayıpları gibi sorunlar yaratarak, ağ güvenliği konusunun önemini anlamamızı sağlıyor. Ağ güvenliğini kontrol etmek ve korumak için bazı sistemler bulunuyor. Bu yazımızda ağ güvenliği için kullanılan sistemlerden olan IDS ve IPS hakkında merak edilenleri sizinle paylaşıyoruz.

Tanımlamalar

Yabancı dildeki bazı teknik terimler tam olarak Türkçe’ye çevrilemiyor. Nedeni TDK’nin eskisi kadar teknik terimlere yoğunlaşmaması olabilir. Fakat biz yine de elimizden geldiği kadar tam netleşmeyen terimleri aşağıda açıklamak istiyoruz. Bunların dışında merak ettikleriniz olursa yorum bölümünden bize iletebilirsiniz. Ardından detaylı olarak devam edeceğiz.

False Positive: Türkçe karşılığı birebir çevirdiğimizde Yanlış Pozitif, anlam yönünden çevirdiğimizde ise “Olmaması Gereken Tespit” diyebileceğimiz bir durumdur.

False Negative: Türkçe karşılığı birebir çevirdiğimizde Yanlış Negatif, anlam yönünden çevirdiğimizde ise “Olması Gereken Tespit” diyebileceğimiz bir durumdur.

Spoofing: Yanıltıcı bir IP adresi kullanarak başka bir bilgisayar veya ağa giriş yapma girişimidir. Spoofing kullanan kişinin kimliği gizlendiği için tespit edilmesi zorlaşır.

ICMP: Ağ cihazları arasında iletişimde kontrol mesajlarının iletilmesini sağlayan bir protokoldür. Hata bildirimleri, hedef cihazın erişilebilirliğini kontrol etmek ve ağdaki sorunları tespit etmek gibi görevleri yerine getirir. Ağdaki hedef cihazın erişilebilirliğini ve tepki süresini kontrol etmek için kullanılan “ping” komutu ICMP üzerinden çalışır.

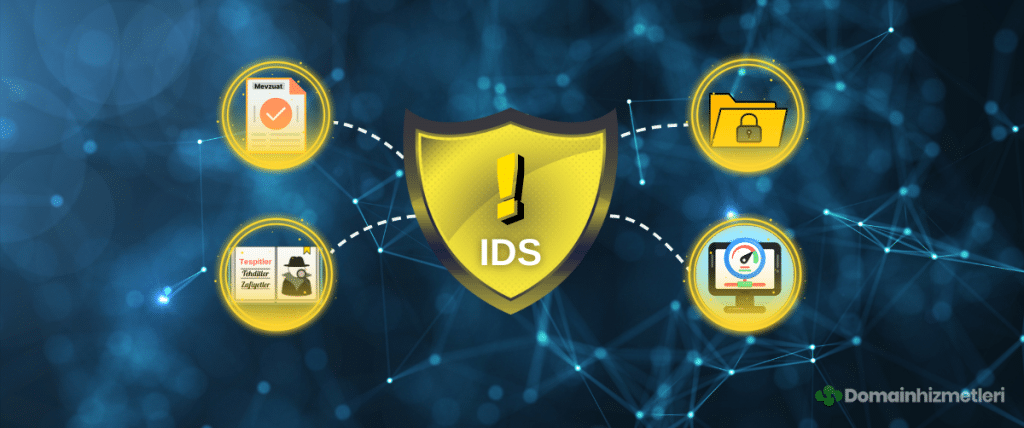

Intrusion Detection System (IDS) Nedir?

Network trafiğini inceleyerek sorun yaratabilecek, bilinen tüm tehditlerle birlikte network trafiğinde şüpheli veya zararlı bağlantıları kontrol eden bir sistemdir. Olası bir güvenlik riski tespit edildiğinde uyarılar göndererek konu hakkında sizleri bilgilendirir.

Türkçe karşılığı “Saldırı Tespit Sistemi” olan IDS amaç olarak bir güvenlik riski tespit ettiğinde uyarı göndermeyi amaçlar.

IDS için ücretli ve ücretsiz çözümler bulunmaktadır. Ağ trafiğini incelemek için ağa bağlanabilen herhangi bir bireysel cihaz, ağa yerleştirilen özel bir cihaz (Firewall, Router, vb.) veya bir yazılım olarak kullanılabilir.

IDS Tarafından Tespit Edilebilen Potansiyel Tehditler:

Address Spoofing: Sahte bir kaynak adresi kullanarak ağ trafiği oluşturduğu ve hedef sistemleri yanıltan bir saldırı türüdür. IP adresi değiştiği için alıcı sunucunun, saldırı kaynağını tespit edebilmesi zorlaşır veya engellenemez. Bu saldırı türüne DoS (Denial-of-service attack) saldırısını örnek gösterebiliriz .

Fragmentation Attack: IP tabanlı ağlarda içerisinde kaynak ve hedef IP adresleri gibi bilgileri içeren bir veri paket türü olan datagram kullanılır. Datagramlar hedef sunucuya aktarılırken parça parça iletilir. Bu paketlerin bir araya gelmesini engellemek için birleştirilemeyen sahte parçalar gönderilir. Tüm parçalar tamamlanamadığı için sürekli olarak geçici hafızayı doldurmaya başlar ve sunucu kaynaklarının tüketilmesi hedeflenir. Bu saldırı türüne örnek olarak Teardrop saldrısını örnek gösterebiliriz.

Pattern Evasion: Hedef makineye iletilen verinin imzasını düzenleyerek veya güvenli bir imza ekleyerek IDS’in tanımlayamamasına ve veri girişine izin vermesi hedeflenir. Veriler hedef sunucuya ulaştığında çözümlenerek ağ güvenliğinde tehdit yaratabilir. Bu saldırı türüne örnek olarak SQL Injection saldırısını örnek gösterebiliriz.

Coordinated Attack: Birden fazla saldırganın hedef bir sunucuyu etkisiz hale getirebilmek için anlaşıp kordineli bir şekilde ataklar gerçekleştirmesine denir. Bu atak türünde çok sayıda ve genelde Botnet (zombi bilgisayarlar) olarak adlandırılan önceden zafiyete uğramış cihazlar kullanılır. Bu durum sistemler tarafından normal bir trafik olarak algılanacağı için tespit edilebilmesi zorlaşır. Bu saldırı türüne DDoS (Distributed Denial of Service) saldırısını örnek gösterebiliriz.

IDS Neden Önemlidir?

Network güvenliğinizi korumak için antivirüs yazılımları kullanmış, özel güvenlik duvarı konfigürasyonları ayarlamış veya tüm çalışanlarınıza bilgi güvenliği farkındalık eğitimi vermiş olabilirsiniz. Fakat her geçen gün ağ bağlantınızı tehdit edebilecek saldırı türleri ve zafiyetlerle karşılaşılıyor. Bu tehditleri herhangi bir sorun yaşamadan erkenden aksiyon alınabilmesi adına diğer güvenlik önlemlerinize ek olarak bir IDS çözümü kullanılması da önemlidir. Bu sayede gelen saldırıları erkenden fark ederek network güvenliğinizi korumak için hızlı bir şekilde aksiyon alabilirsiniz.

IDS Tespit Sistemleri Nelerdir?

Network Intrusion Detection System (NIDS)

Ağa bağlı tüm cihazların gelen ve giden tüm trafiği izleyerek şüpheli ve zararlı bağlantıları tespit eder. NIDS, bir veya birden çok ağ noktasına yerleştirilebilir. Güvenlik stratejinize göre NIDS sadece dış ağ noktaların veya hem iç hem dış bağlantı noktalarını izleyebilecek şekilde konumlandırılabilir.

Ücretsiz NIDS Çözümleri:

- Snort

- Suricata

- OSSEC

- Zeek (Eski adıyla Bro)

Ücretli NIDS Çözümleri:

- Fortinet FortiGate

- IBM QRadar

- McAfee NSM

Host Intrusion Detection System (HIDS)

İnternete ve dahili ağa bağlı bireysel cihazlara kurulur. HIDS sayesinde içeriden gelen paketleri ve NIDS tarafından tespit edilememiş şüpheli ve zararlı trafiği algılayabilir. Bu sayede iç networkte bağlı olan herhangi bir cihazın zafiyet yaşaması durumunda diğer cihazlara bu zafiyetin yayılabilmesi erkenden fark edilir.

Ücretsiz HIDS Çözümleri:

- OSSEC

- Sagan

- Splunk

Ücretli HIDS Çözümleri:

- Imunify360

- SolarWinds Security Event Manager

- ManageEngine Event Log Analyzer

Signature-Based Intrusion Detection System (SIDS)

Ağda bulunan tüm paketleri izler ve bir veritabanında bulunan saldırı imzalarıyla paketleri karşılaştırır. Bu sayede zararlı paketlerin tespit etmesini kolaylaştırır.

Ücretsiz SIDS Çözümleri:

- Wazuh

- Security Onion

- Suricata

Ücretli SIDS Çözümleri:

- McAffee ENS

- Symantec Endpoint Protection

- Trend Micro Deep Security

Anomaly-Based Intrusion Detection System (AIDS)

Ağ üzerinde bant genişliği, cihazlar, bağlantı noktaları ve protokolleri izleyerek anormal etkinlikleri ve davranışlarını algılar. Bu anormalliği tespit edebilmesi için ağ kullanımının normal olarak kabul edilebileceği tüm kullanımlar AIDS’e tanımlanır ve trafiği bu değerleri karşılaştırarak inceler. Makine öğrenmesiyle birlikte daha da güçlendirilebilen bir sistem olduğu için SIDS tarafında tespit edilemeyen tehditleri erkenden tespit edilebilmesini sağlar.

Ücretsiz AIDS Çözümleri:

- Zeek

- Snort

- Ossec

Ücretli AIDS Çözümleri:

- Darktrace

- Cisco Stealthwatch

- SolarWinds Security Event Manager

Perimeter Intrusion Detection System (PIDS)

Ana sunucu gibi alt yapının önemli noktaların etrafında ki trafiği kontrol edebilmek adına kullanılan Firewall, VPN veya ağ güvenliği yazılımları ile birlikte çalışır. Bu güvenlik önlemleri üzerinde ki erişimleri izleyerek zararlı veya izinsiz giriş denemelerini tespit eder. Bu sayede kritik noktalara yetkisiz erişimin önüne geçilir.

Ücretsiz PIDS Çözümleri:

- Snort

- OSSEC

- Suricata

Ücretli PIDS Çözümleri:

- Fortinet FortiGate

- Cisco Firepower

- WatchGuard

Virtual Machine-Based Intrusion Detection System (VMIDS)

Bulut bilişim ortamlarında, sanal makineleri korumak için kullanılan PIDS türüdür. VMIDS, bir sanal makinede çalışır ve sanal makine ortamındaki ağ trafiğini izleyerek anormal davranışları tespit eder. Fiziksel ağ üzerinde ki trafiği inceleyemediği için genelde ek bir güvenlik önlemi olarak tercih edilir.

Ücretsiz VMIDS Çözümleri:

- Snort

- Security Onion

- Suricata

Ücretli VMIDS Çözümleri:

- McAfee MOVE AntiVirus

- Check Point vSEC

- Trend Micro Deep Security

Stack-Based Intrusion Detection System (SBIDS)

TCP/IP üzerinden network içerisinde hareket eden paketleri izler ve zararlı olan paketler işlenmeden önce tespit eder. Bu sayede ağa bağlı cihazlara zararlı yazılım veya saldırılar erkenden fark edilir.

IDS’in Avantajları Nelerdir?

- Güvenlik tehditlerini tespit eder: IDS, ağdaki trafiği izleyerek tehditleri tespit edip önceden önlem alınmasını sağlar.

- Güvenlik zafiyetlerini tespit eder: IDS, ağdaki bilgisayar sistemlerinin güvenlik açıklarını belirleyerek bunların giderilmesini sağlar.

- Veri kaybını önler: IDS, ağdaki veri sızıntılarını tespit ederek veri kaybını önlemeye yardımcı olur.

- Ağ performansını artırır: IDS, ağdaki gereksiz trafiği filtreleyerek ağ performansını artırır.

- Mevzuat uyumunu sağlar: ISO 27001 gibi standartlar ve 5651 gibi yasalar, ağlarda güvenlik önlemleri alınmasını gerektirir. IDS, bu kurallara uyum sağlamayı kolaylaştırır.

IDS’in Dezavantajları Nelerdir?

Olmaması Gereken (False Positive) Tespit: Eğer IDS kurallarınızda neyin kötü niyetli bir etkinlik olacağı konusunda detaylı bir kurguya sahip değilse normal bir trafiği saldırı olarak algılayabilir.

Olması Gereken (False Negative) Tespit: Yeni ve karmaşık saldırı teknikleriyle karşı karşıya kalındığında IDS bazen bu saldırıları tespit edemeyebilir. Bu nedenle IDS çözümlerinin ve kurguların düzenli olarak güncelleştirilmesi önemlidir.

IDS çözümlerinizi tercih ederken yeni tehditleri öğrenebilme ve kötü niyetli bağlantıları hızlı bir şekilde tespit edilebilme yeteneğine sahip olmasına dikkat etmenizi öneririz.

Intrusion Prevention System (IPS) Nedir?

IPS, ağ trafiğinde (harici bir IDS tarafından veya bazı cihazlarda olduğu gibi kendi içinde gömülü IDS tarafından) tespit edilen aktif veya potansiyel tehditleri engelleyerek istenilen ağ ve cihazlara erişimi koruma altına alır. Ağ içerisinde şüpheli bir etkinlik bildirilmesi halinde bu kaynağı tespit eder ve ağ yöneticisi tarafından önceden tanımlanmış özel emirlere göre otomatik olarak aksiyon alır.

Günümüzde IPS çözümlerin büyük çoğunluğu IDS yeteneğine de sahip olduğu için, artık hemen hemen tüm IPS çözümlerinde IDS kurallar ve saldırı/zafiyet tespit imkanı da mevcuttur. Yazımıza IPS/IDS tümleşik çalışan sistemler üzerinden devam edeceğim.

Firewall üzerinden port erişim kısıtlamaları, antivirüs programı kullanımı gibi geleneksel güvenlik önlemleri gerçek zamanlı koruma için yetersiz gelebilir. Türkçe karşılığı “Saldırı Önleme Sistemi” olan IPS, bu önlemlere ek olarak içinde gömülü IDS kuralları ile zararlı trafik yaratan kaynakları tespit ederek, ağa erişimini engelleyebilir. Bu engellemeler, terspit edilen anlık bağlantının ve paketlerin drop edilmesi, belli süreli (örn 15 gün) erişim engelleme veya kalıcı bloke (permanent ban) uygulamaları olabilir.

Yukarıda da bahsettiğim şekile IPS çözümler günümüzde antivirüs, firewall, anti-spoofing, ağ trafiğini izleme özelliklerini de içerir. Bu sayede ağ üzerinde yaşanan tehditler kayıt altına alınır ve potansiyel risklerin engelleyebilmek için alınan loglarla daha hızlı (milisaniyeler düzeyinde) önlemler alınabilir.

Tehditleri belirleyebilmek için bazı yöntemler kullanılır. Bu yöntemler genel olarak aşağıdaki gibidir:

İmza Tabanlı Tespit: Önceden tespit edilmiş olan kötü amaçlı yazılımları, virüsleri, saldırı modellerini genelde global olarak geçerliliği olacak şekilde imzalanır. Bu imzaların bulunduğu bir veritabanı üzerinden eşleştirme yaparak tehditleri tespit eder ve önlem alır. Örnek olarak Fortigate’in IPS veritabanı imza tabanlı tespiti destekler.

İstatistiksel Anomali Tabanlı Tespit: Ağ trafiği istatistiklerini belirli bir zaman boyunca toplar ve analiz eder. Analizler ağ trafiği yoğunluğu ve kullanılan protokolleri içerecek şekilde ağ trafiğinin normal değerlerini tanımlar. Olası bir anormal davranışı hızlıca tespit eder ve önlem alır. Bu sayede imza tabanlı tespitte olduğu gibi herhangi bir veritabanına ihtiyaç duymadığı için yeni veya bilinmeyen saldırı türlerine karşı da önlem alabilir.

Politika Tabanlı Tespit: Ağ yöneticileri altyapıya göre özel güvenlik politikaları oluşturur. Bu politikaları ihlal eden bir faaliyet tespit ettiğinde yöneticiye bilgi verir veya ön tanımlı kurallar uygulanarak önlem alır.

IPS Tarafından Tespit Edilebilen Potansiyel Tehditler:

Address Resolution Protocol (ARP) Spoofing: IP adreslerini MAC adreslerine dönüştürmek için ARP (Address Resolution Protocol) protokolü kullanılır. Bu sayede ağdaki diğer cihazların doğru MAC adreslerini kullanmalarını sağlar. ARP Spoofing saldırısıysa farklı bir sistemin IP adresiyle saldırganın MAC adresini ilişkilendirerek ARP protokolünü kandırır. Bu sayede saldırgan ağ trafiğini kendi üzerine çekebilir. Bu saldırı türüne Man in the Middle saldırısını örnek gösterebiliriz.

Buffer Overflow: Programlarda bulunabilecek bellek yönetim hatalarını hedefler. Programların çalışabilmesi için arabelleği düzenli veya uzun veriler girilip arabelleğin dolması amaçlanır. Arabellek dolduğunda direkt olarak disk alanına veri yazılabilme riski bulunur. Eğer saldırganlar direkt disk alanına veri yazdırabilirse, programın içerisine veya direkt olarak diske zafiyetli dosyalar yükleyebilir. Bu saldırı türüne Stack Smashing saldırısı örnek verilebilir.

Distributed Denial of Service (DDoS): Ağ servislerini hedef alan bir siber saldırı türüdür. Saldırıda, bir ya da daha fazla bilgisayar veya cihaz saldırganların kontrolü altında kullanılarak, hedef sisteme aşırı miktarda trafik gönderilir. Bu yüksek trafik yoğunluğu nedeniyle kullanıcıların hedef sistem normal veri trafiğini işleyemez hale gelir ve kullanıcılar tarafından sisteme erişilemez.

IP Fragmentation: IDS tarafından tespit edilebilen saldırı türlerinde paylaşmış olduğumuz gibi özetle, IP paketlerinin parçalara bölünmesi ve bu paketlerin ağa gönderilmesi yoluyla gerçekleştirilen bir saldırı türüdür.

Operating System (OS) Fingerprinting: Bu saldırıda, saldırganlar bir hedef sisteme yönelik özel paketler göndererek, hedef sistemin hangi işletim sistemi kullandığını tespit etmeye çalışırlar. Bu sayede işletim sisteminde bulunan açıklar tespit edilerek ağa daha kolay saldırılabilmesi hedeflenir.

Ping of Death: Büyük boyutlarda paket göndererek hedef cihazı etkilemeyi amaçlar. Saldırganlar, sahte kaynak IP adresleri kullanarak büyük ICMP paketleri gönderir ve bu da hedef cihazların çökmesine, donmasına veya ağ bağlantısının kesilmesine yol açabilir.

Port Scanning: Ağdaki hangi portların açık ya da kapalı olduğunu tespit etmek için yapılan bir saldırıdır. Saldırganlar, açık portları kullanarak sisteme erişmeye çalışabilir. Ancak Port Scanning tek başına zararlı değildir ve sadece ağ güvenliği açısından bir tehdit oluşturur.

Server Message Block (SMB) Probes: SMB, Windows işletim sistemi için bir ağ protokolüdür ve dosya, yazıcı ve diğer işlemleri yönetmek için kullanılır. Saldırganlar, açık durumdaki SMB portlarını hedef alarak sisteme erişmeye çalışırlar. Bu tür saldırılar, kötü amaçlı yazılımların bulaşması, hassas bilgilerin çalınması veya sistem kaynaklarının çökmesi gibi sonuçlara neden olabilir

Smurf: Sürekli olarak ping göndererek ağa erişimin engellenmesi amaçlanır. Bu saldırılara DDoS ataklarını örnek gösterebiliriz.

Secure Sockets Layer (SSL) Evasion: Ağa SSL/TLS trafiğini engellemeden ve tespit edilmeden izinsiz erişim sağlamasına olanak tanıyan bir saldırıdır. Bu saldırıda, saldırgan SSL/TLS trafiğini şifreleme işlemini atlatarak veya geçersiz bir sertifika kullanarak yapılan ortak anahtarlı şifreleme (PKI) gibi güvenlik önlemlerini etkisiz hale getirerek, hedef sistem veya ağı kötüye kullanabilir.

SYN Flood: Ağa büyük miktarda yanıtlanmamış SYN (synchronization) isteği gönderilerek, ağın kaynaklarının tüketilmesine ve hizmetlerin geçici olarak kesintiye uğramasına neden olur. Saldırganlar, bu isteklerle ağa giriş yaptıkları gibi, hedef akış trafiklerine de müdahale ederler ve güvenliği ciddi biçimde tehlikeye sokarlar. Bu saldırıda DDoS ataklarının bir türüdür.

IPS Tespit Sistemleri Nelerdir?

Network-Based Intrusion Prevention System (NIPS)

Ağa yönelik saldırıları tespit edebilmek için düzenli olarak ağda bulunan tüm trafiği inceler. Ağda şüpheli veya zararlı bir trafik tespit ettiğinde engellemek için önlem alır.

Ücretsiz NIPS Çözümleri:

- Snort

- Suricata

- Zeek

Ücretli NIPS Çözümleri:

- Fortinet Intrusion Prevention System

- Cisco Firepower NGIPS

- TrendMicro TippingPoint

Wireless Intrusion Prevention System (WIPS)

Kablosuz ağlarda (WIFI) yaşanabilecek potansiyel tehditleri tespit eder. Kablosuz ağ trafiğini analiz ederek, ağa bağlı cihazları ve davranışlarını izler. Ağ üzerinde potansiyel tehditleri tespit ederek ağ yöneticisine bilgi verir ve önlenmesi konusunda yardımcı olur.

Ücretsiz WIPS Çözümleri:

- Aircrack-ng

- Kismet

- OpenWIPS-ng

Ücretli WIPS Çözümleri:

- Fortinet Wireless Intrusion Prevention System

- Cisco Meraki Wireless Intrusion Prevention System

- SonicWall Wireless Intrusion Prevention System

Host-Based Intrusion Prevention System (HIPS)

Bir bilgisayar sistemine yönelik saldırıları tespit etmek veya önlemek için kullanılan güvenlik yazılımı sistemidir. Bilgisayar sistemlerinde kullanılan dosya sisteminde veya kaynaklarında olası tehditleri tespit eder ve önlem alır.

Ücretsiz HIPS Çözümleri:

- OSSEC

- Snort

- Suricata

Ücretli HIPS Çözümleri:

- Imunify360

- Trend Micro Deep Security

- McAfee Endpoint Security

Network Behavior Analysis (NBA)

Genel olarak DDoS türü saldırıları önlemek için kullanılır. Olası tehditleri tespit etmek için düzenli olarak ağ trafiğini izler. Ağ trafiğinde DDoS benzeri anormal hareketler tespit etmesi halinde önlem alır.

Ücretsiz NBA Çözümleri:

- Security Onion

- Zeek

- Suricata

Ücretli NBA Çözümleri:

- Cisco StealthWatch

- AppNeta Performance Manager

- McAfee Network Threat Behavior Analysis

IDS’e sahip IPS Çözümlerin Avantajları Nelerdir?

Kesintisiz koruma sağlar: Ağ trafiğini sürekli izleyerek potansiyel tehditleri analiz eder ve müdahale eder. Bu sayede ağ bağlantılarında kesinti yaşanma riski en aza indirgenir.

Hızlı müdahale eder: Tehditleri anlık olarak tespit eder ve anında müdahale eder.

Ağ güvenliğinde önemli bir rol oynar: Ağda yaşanabilecek çoğu tehdit IPS tarafından tespit ederek önleyebilir. Bu sayede ağ içerisinde yaşanabilecek riskler en aza indirgenir.

Özelleştirme yapılabilir: Network altyapınıza özel güvenlik politikaları kurulabilir.

Operasyon zamanı ve maliyetlerinde tasarruf sağlar: Ağda yaşanabilecek tehditleri hızlı bir şekilde tespit ederek çözümleyebildiği için hem zaman hem de IT operasyon maliyetlerinde tasarruf sağlar.

Mevzuat uyumunu sağlar: IDS gibi ağ güvenliğine ihtiyaç duyan IPS’de ISO, PCI DSS gibi standartlara ve 5651 sayılı kanun gibi mevzuatlara uygundur.

IPS’in Dezavantajları Var mı? Varsa Nelerdir?

Performans Sorunları: Eğer yüksek bant genişliğine sahipseniz, cihazınızın veya yazılımınızın ihtiyaç duyacağı kaynaklar da artacaktır. Bu da çözümdeki maliyetinizi artırır.

Olmaması Gereken (False Positive) ve Olması Gereken (False Negative) Tespit: Hatalı tespitler en büyük engel sayılabilir. Bu nedenle IPS yapısını kurarken uzman desteği alarak detaylı kurgulanması gerekir.

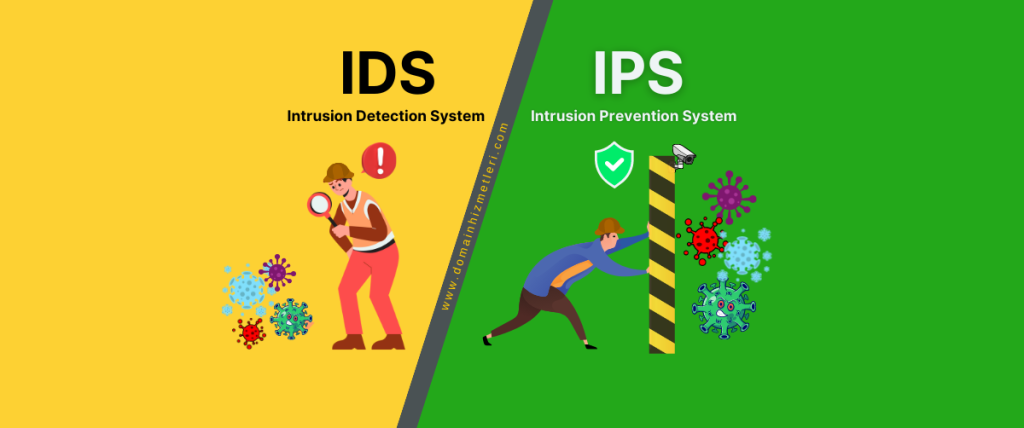

IPS ile IDS’in Arasındaki Farklar

IDS ve IPS sistemleri, ağ güvenliği için farklı amaçlarla tasarlanmış farklı güvenlik sistemleridir. IDS, sistem üzerinde meydana gelen olayları analiz ederek saldırıyı tespit etmek ve raporlamak üzere tasarlanmıştır. Bu nedenle IDS, sistemin olayları analiz ederek kullanıcıların bilgilendirilmesi, saldırılar hakkında uyarı mesajları gönderilmesi gibi daha pasif bir rol oynar.

IPS ise, IDS’e göre daha gelişmiş bir güvenlik sistemi olarak ağ trafiğine müdahale etme yeteneğine sahiptiğr. Gömülü IDS’e sahipse, ağ trafiğini izleyerek sistemdeki saldırgan davranışları tespit etmeye ve engellemeye yönelik olarak tasarlanan alternatiflere sahiptir. İPS, tehditlerin tespit edilmesi dışında, bloke etme işlemlerini ve otomatik bir şekilde önleme tedbirlerini uygular, bu nedenle daha yüksek kaynağa ihtiyaç duyar. Bu nedenle, IDS, mevcut tehditlerin sadece tespiti için daha uygunken, IPS, tehditlerin tespit edilmesi ve önlenmesi için bir araç olarak kullanılabilir.

Kaynaklar

Fortigate